突然パソコンに【トロイの木馬】のセキュリティ警告メッセージが表示され、『すぐにメッセージを消さないと!』『ウイルスに感染してしまった!』とパニックに陥ったことはありませんか?どのように対処すればいいか分からず焦ってしまいがちですが、慌てて行動することで偽警告に気づかず”不正アプリをダウンロードしてしまう”など、かえって被害に遭う危険性があります。

本記事では、トロイの木馬の特徴や偽警告と本物の警告の見分け方、偽警告の消し方から対策まで、【トロイの木馬】に関する疑問を分かりやすくまとめて解説します。

はじめに、トロイの木馬の特徴について解説します。

トロイの木馬は、正規のファイルやプログラムを装ってパソコンやスマートフォンなどの端末に侵入し、システム破壊や情報漏えいといった被害を引き起こす不正プログラムです。

名前の由来は、ギリシャ神話の「トロイア戦争」で用いられた戦術にあります。ギリシャ軍は、城塞都市であるトロイア王国を攻めるために巨大な木馬を作り、内部に兵士を潜ませました。そして、戦利品と偽って城内に運び込ませ、内部から都市を攻め落としたのです。この戦術と、「一見無害に見えるプログラムが内部で攻撃を仕掛ける」という特徴が似ていることから、【トロイの木馬】と呼ばれるようになりました。

なお、トロイの木馬は一般的なウイルスと混同されることがありますが、両者の挙動は大きく異なります。詳しくは「ウイルスとの違い」の記事で解説しています。

次に、トロイの木馬がどのようにして端末に侵入するのか、主な感染経路について解説します。

偽のメールやSMSを利用して端末に侵入する手口です。攻撃者は、実在する大手企業・公的機関・取引先などになりすまし、信頼させたうえで次のような行動を促します。

< 添付ファイルを開かせる >

Word, Excel, PDF などのファイルにトロイの木馬を仕込み、開かせて感染させるケースです。

< URLをクリックさせる >

公式サイトに酷似した偽のWebサイトに誘導し、トロイの木馬を埋め込んだプログラムをダウンロードさせるケースです。

近年では、特に「マイクロソフトを装った偽メール」など、有名ブランドやサービスを騙る手口が急増しています。より詳しい手口や事例については「マイクロソフトを装ったフィッシングメールの事例・見分け方・対策」の記事をご覧ください。

Webサイトを閲覧中に突然「ウイルス感染しました!」と表示される偽のセキュリティ警告やポップアップ広告も、トロイの木馬感染につながる代表的な手口です。攻撃者は、ユーザーの『今すぐどうにかしないと!』という焦りや不安を巧みに利用し、次のような行動へ誘導します。

<偽アプリケーションをダウンロードさせる>

トロイの木馬を仕込んだアプリケーションやツールをインストールさせるケースです。

<偽サポート窓口に連絡させる>

サポートセンターを装って指示を出し、不正送金や個人情報の窃取を狙うケースです。

より詳しい手口や事例については、「フェイクアラートに注意!偽物と本物のウイルス警告の見分け方と対策」の記事をご覧ください。

偽のWebサイトや、改ざんされた正規のWebサイトを経由してトロイの木馬に感染させる手口です。攻撃者は、実在する大手企業や公的機関などになりすまし、ユーザーに安心させたうえで次のような行動を促します。

<自動ダウンロードさせる>

検索結果や広告に偽サイトを紛れ込ませ、ユーザーにアクセスさせます。中にはアクセスしただけで自動的にトロイの木馬がダウンロードされるケースもあります。

<ボタン・リンクよりダウンロードさせる

正規のWebサイトの脆弱性を突き、サイト内に設置されたボタンやリンクにトロイの木馬を仕込みます。そして、改ざんされたボタンやリンクより不正プログラムをダウンロードさせます。

実在するアカウントを乗っ取った攻撃者が、SNSダイレクトメッセージやコメントを通じて不正なURLを送りつけます。知人や同僚など、信頼できる相手のアカウントから送られてきたように見えるため、疑うことなくURLを開いてしまいます。

特に、Instagram、X(旧Twitter)、Facebook、LINEなどのSNSは利用者が多いため、この手口による被害が多発しています。

USBメモリや外付けHDDなどの共有媒体にトロイの木馬が仕込まれており、接続すると自動的に不正プログラムが実行されるケースがあります。特にUSBメモリに搭載されている「自動再生機能」を悪用した感染が代表的です。

近年ではクラウドストレージの普及によって共有媒体を利用する機会が減ってきていますが、社内外でUSBを利用する時は、引き続き十分な注意が必要です。

クラウドストレージ(Google Drive、OneDrive、Dropbox など)のアクセス権限設定の不備やアカウント情報の流出を突いて、不正にファイルへアクセスします。攻撃者は、知り合いや取引先のアカウントになりすまし、トロイの木馬を仕込んだファイルを「正規の共有ファイル」と偽って送信・共有し、感染させます。

攻撃者が用意した偽のフリーWi-Fiに接続させて、通信の盗聴や不正なWebサイトへ自動的にリダイレクトさせることでトロイの木馬に感染させます。

特に、カフェやショッピングモール、空港などの公共施設にあるフリーWi-Fiは誰でも利用できるため、悪用される危険性があります。

次に、トロイの木馬の主な種類について解説します。

ダウンローダー型は、端末に侵入した後、ユーザーに気づかれないように別のマルウェアをインターネット経由でダウンロードさせるタイプのトロイの木馬です。ファイルを断片的に取得したり、ダウンロード機能に特化したシンプルな構造をしているため、ユーザーやセキュリティソフトに察知・検索されにくい特徴があります。

一度侵入を許してしまうとランサムウェアなど、より危険性の高いマルウェアを呼び込む「入口」になり得るため注意が必要です。

バックドア型は、端末に侵入した後、通信用ポートを開き、外部から自由にアクセスできる裏口(バックドア)を設けるタイプのトロイの木馬です。攻撃者はこの裏口を利用して端末を遠隔操作し、マルウェアのインストールや機密情報の窃取、別のシステムへの攻撃の踏み台として利用することが可能になります。

キーロガー型は、侵入した端末のキーボード操作を不正に記録し、その情報を外部に送信するタイプのトロイの木馬です。ログインIDやパスワード、機密文書の入力内容、クレジットカード番号などが盗み取られる危険性があります。また、窃取された情報は、不正ログインや別のシステムへの不正アクセスなどに利用される可能性があります。

クリッカー型は、ユーザーの意思に反して端末やブラウザを操作するタイプのトロイの木馬です。セキュリティ設定を意図的に低いレベルに変更したり、特定のWebサイトやボタンを強制的にクリックさせたりすることで、別のマルウェアのダウンロードにつなげることを目的としています。

プロキシ型は、感染した端末のネットワーク設定を改ざんし、「代理サーバー(プロキシサーバー)」として利用するタイプのトロイの木馬です。攻撃者はこの仕組みを悪用し、感染した端末を経由してスパムメールの送信やフィッシングサイトへの誘導などを行います。その結果、被害者本人が知らないうちにサイバー攻撃の踏み台に利用され、被害者であると同時に加害者の立場にされてしまう危険性があります。

パスワード窃取型は、感染した端末に保存されている設定情報やログイン情報を盗み出すタイプのトロイの木馬です。窃取された情報は、社内システムやWebサービスへの不正ログインに利用され、個人情報の流出や金銭的被害を招く危険性があります。

ボット型は、感染した端末を「ボットネット」と呼ばれる攻撃用ネットワークの一部に組み込み、サイバー攻撃に悪用するタイプのトロイの木馬です。感染した端末は、攻撃者に乗っ取られた多数の端末と連携して一斉に遠隔操作されます。その結果、企業のサーバーやシステムを停止させる「DDos攻撃」や、大量のスパム送信などに利用される危険性があります。

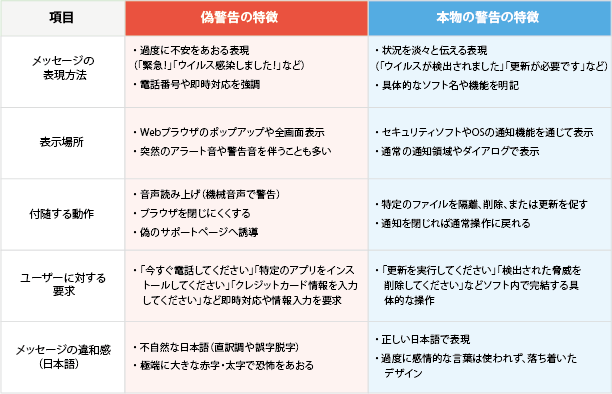

次に、偽のセキュリティ警告メッセージと本物の警告メッセージとの違いについて解説します。被害を未然に防ぐために、正しい見分け方を理解しておきましょう。

Webサイトの閲覧中に突然表示される「トロイの木馬に感染しました」というセキュリティ警告の多くは偽物で、実際はトロイの木馬に感染していないケースがほとんどです。これらはユーザーを騙して金銭や個人情報を奪おうとするサポート詐欺の一種です。

【偽警告の特徴・本物の警告の特徴】

上記に記載したように、セキュリティ警告のほとんどが偽警告です。偽警告が表示された場合は焦らず、クリックや電話などの指示に従わずに、ブラウザを閉じるかパソコンを再起動してください。

【偽警告の安全な消し方】や【ウイルス感染時の代表的な症状】については、別記事「トロイの木馬|偽警告メッセージの消し方と感染時の症状・対処法」にて詳細を解説しています。ぜひご参照ください。

次に、実際にソニックスへお問い合わせいただき、サポート対応を行った偽警告の事例についてご紹介します。

症状

パソコンを使用中、突然「Windows Defenderセキュリティセンター」を装った偽のセキュリティ警告メッセージが複数表示されました。メッセージ内には「Windowsサポート」の電話番号も記載されていました。

※警告メッセージに記載されていた電話番号を検索したところ、正規のサポートとは無関係の不審な情報が多数見つかりました。

対処法

・タスクマネージャーを開き、問題のブラウザ(Edge)を強制終了

・パソコンを再起動

・再起動後、UTM(統合脅威管理)にてシステムにウイルスが存在しないことを確認

ポイント

偽警告は多くの場合「ブラウザ上に表示」されるだけで、実際のウイルス感染はほとんどありません。焦らずブラウザを閉じて再起動し、セキュリティ製品で確認することが安全な対処につながります。

症状

パソコン使用中に「マイクロソフト」を装った偽のセキュリティ警告メッセージが頻繁に表示されました。こちらもメッセージ内に「Windowsサポート」の電話番号が記載されていました。

※警告メッセージに記載されていた電話番号を検索したところ、正規のサポートとは無関係の不審な情報が多数見つかりました。

対処法

・上記と同様にタスクマネージャーでブラウザを終了し、パソコンを再起動

・Edgeからウイルスアラートの通知が届いていたことを確認

・Edgeの設定「サイトのアクセス許可/通知」を確認

・対象の不審なドメインが許可されていたため、許可を削除

・ファームウェアが長期間更新されていなかったため、自動でアップデートするよう設定変更

ポイント

偽警告が繰り返し表示される場合は、ブラウザやパソコンの設定が原因になっていることがあります。通知設定やアップデート状況を確認することが効果的です。

症状

パソコンを使用中に「マイクロソフト」を装った偽のセキュリティ警告メッセージが2回ほど表示されました。その結果、ユーザー様は業務を一時停止せざるを得えない状況となりました。

対処法

・上記と同様にタスクマネージャーでブラウザ(Chrome)を終了し、パソコンを再起動

・Windows DefenderやEmotet感染確認ツール「Emocheck」で、ウイルス感染していないことを確認

ポイント

今回のように、偽のウイルス警告によって業務が滞るケースも多いです。今後同様の被害が発生しないよう、以下のセキュリティ対策を提案しました。

・不正侵入検知や防御システム、Webフィルタリングなど多様な機能を備えた「UTM(統合脅威管理)」の導入

・ファイル操作ログやアクセスログ取得を確認できる「ライセンス資産管理ツール」の導入

最後に、偽警告やトロイの木馬から企業を守るために、従業員向けのセキュリティ教育として企業が取り組むべき具体的な対策ついて解説します。

攻撃者は、実在する企業やサービスになりすましてメールを送ってくることがあります。明らかに怪しい「身に覚えのないメール」を開かないのはもちろんですが、たとえ取引先や社内からのメールであっても、まずは本物かどうか確認することが大切です。

特に、メールやSMSに添付されたファイルやリンクにトロイの木馬が仕込まれているケースが多いため、添付ファイルやリンクの取扱いには十分注意しましょう。

【確認すべきポイント】

・送信元アドレスを確認する

一見正しいメールアドレスに見えても、ドメインがわずかに異なる偽アドレスの場合があります。

・日本語や文章に違和感がないか確認する

機械翻訳のような不自然な日本語や、「緊急」「最終案内」「すぐに対応してください」など、不自然に急かす表現には注意しましょう。

・ネットで検索する

送信元のアドレスや本文の一部をネット検索すると、同様の不審メールが報告されている事例が見つかる場合があります。

・リンク先をクリックする前にマウスオーバーで確認する

表示されているURLと実際のリンク先が異なる場合があります。

・添付ファイルは不用意に開かない

特にZIPやWordファイルには、マルウェアが仕込まれているケースが多いです。

・不安に感じたら送信者に直接連絡する

取引先や従業員など知っている人物から届いたメールに不安を感じた場合は、電話や社内チャットなど別ルートで本人に確認しましょう。

トロイの木馬は、不審なソフトウェアやアプリケーションをダウンロードしたことが原因で感染するケースが多く見られます。そのため、管理者やセキュリティ担当者から許可されているソフトウェアやアプリ以外は勝手にダウンロードしないというルールを社内で徹底することが重要です。

トロイの木馬を含むマルウェアは、OS・ファームウェア・アプリの脆弱性を悪用して端末に侵入してくることがあります。セキュリティ更新プログラムは、OS等の開発元によって脆弱性が発見された際に提供されています。脆弱性に対応するためには、アップデートが提供されたら速やかに適用し、常に最新の状態を保つことが重要です。

不審なドメインサイトに対して「アクセス許可」や「通知」が許可されていると、偽警告の通知が頻繁に表示される場合があります。そのため、使用しているブラウザ(EdgeやChromeなど)は通知やアクセス許可の設定を確認し、不要な権限は削除しておくことが重要です。

トロイの木馬はマルウェアの一種であるため、マルウェア対策に優れたセキュリティソフトを導入することが重要です。セキュリティソフトは、定期的なスキャンにより不審なプログラムを検知し、ユーザーへ速やかに通知するとともに、自動で隔離・駆除を行います。

ただし、セキュリティ対策として一種類のツールに依存してしまうのは危険です。万が一、導入したツールが不具合や故障によって停止した場合、企業のシステム全体が無防備になってしまいます。そのため、異なる組み合わせをもつセキュリティ機器やソフトを複数導入し、冗長性を確保しましょう。

以上、トロイの木馬の特徴や偽警告と本物の警告の見分け方、偽警告の消し方から対策まで、【トロイの木馬】に関する疑問を分かりやすくまとめて解説しました。

ー トロイの木馬とは

ー トロイの木馬の感染経路

ー トロイの木馬の種類

ー 偽警告と本物の警告との違い

ー【事例紹介】自社に寄せられた「偽警告」発生ケース

ー 企業が実施すべき対策

トロイの木馬に関するセキュリティ警告メッセージは、実際には偽物であるケースがほとんどです。まずは慌てず、冷静に対応することが重要です。しかし、トロイの木馬に限らず、企業は常にマルウェア感染のリスクにさらされています。そのため、本記事で紹介したような企業が実施すべき対策やセキュリティ対策ツールを適切に活用し、リスクを最小限に抑えることが求められます。

とはいえ、セキュリティ対策には多くの製品や手法が存在するため『自社にはどの組み合わせが最適なのか分からない』という悩みを抱える企業様も少なくありません。

ソニックスでは、セカンドオピニオンとして現在のセキュリティ対策の診断・見直しや、企業様ごとに最適なセキュリティツールのご提案を行っています。自社のセキュリティ体制に少しでも不安がある場合は、ぜひお気軽にソニックスまでご相談ください。

< セキュリティ対策に関する記事はこちら >